Macmon EDU. Le news! Ogni settore ha caratteristiche ed esigenze specifiche. Uno di quelli soggetti a maggiori cambiamenti negli ultimi anni? Ci troveremmo di sicuro a parlare dell’area relativa a istruzione e ricerca. È proprio il comparto Education & Research quello soggetto alle più disparate esigenze. Le cause? L’homeschooling, apprendimento misto (il cosiddetto blended learning) e i nuovi scenari di …

CYOD. Choose your own device.

CYOD. Choose your own device. Immagina che il tuo grafico preferisca lavorare con un dispositivo Apple. L’amministratore di sistema utilizza la varietà e la semplicità delle applicazioni Microsoft. Diverse funzioni nell’azienda hanno requisiti diversi per l’attrezzatura di lavoro. Uno studio dice che la soddisfazione dei dipendenti aumenta con la scelta del dispositivo. Già nel 2016, uno studio di JamF ha …

Controllo accessi alla rete dei dispositivi: come automatizzarlo

L’importanza del controllo degli accessi alla rete diventa tangibile nel momento in cui si pensa a come la rete stessa si è evoluta negli ultimi anni. Fino a poco tempo fa, parlare di rete aziendale, per esempio, equivaleva a dire che una serie di endpoint, pressoché uguali, erano collegati a uno o più server. Inoltre, la rete rimaneva attiva in determinati giorni e fasce …

Device Security. Come impatta il BYOD.

Device Security. Come impatta il BYOD. I dipendenti di oggi, spesso, devono essere produttivi e disponibili ovunque e in qualsiasi momento. Il contesto del Covid 19 ha ulteriormente incrementato questa esigenza. I team devono comunicare e collaborare da posizioni diverse attraverso una varietà di canali, dispositivi e reti. Per rispondere a questa esigenza, le aziende stanno iniziando a pensare più …

WEBINAR – Lo Smart Working…

Lo Smart Working diventa “smart” solo se è sicuro! Hai gli strumenti giusti? Scoprilo con il WEBINAR di domani 21 aprile 2020dalle ore 12:00 alle 13:00 sulle soluzioni di Panda Security! CLICCA QUI PER ISCRIVERTI! Il panorama dei cyber attacchi è in continua evoluzione con migliaia di nuovi tipi di minacce sempre più complesse e silenti che rendono difficile proteggere le …

Steal Company Data. Come evitarlo?

Steal Company Data. Minacce dall’interno. A nessuno piace pensare che un dipendente o un consulente possa rubare i dati sensibili dell’azienda. La verità è un’altra, questo accade più spesso di quanto ci si aspetta. Secondo Accenture, il 69% delle aziende ha subito un incident legato a minacce interne negli ultimi 12 mesi. L’avvento di Shadow IT (Cisco stima che l’80% …

Android Banker. Nuovo Trojan Android.

Android.banker.A2f8a Quick Heal Security Labs, una società di sicurezza IT, ha recentemente segnalato un nuovo malware Android chiamato Android.banker.A2f8a. Ha il potenziale di compromettere più di 232 applicazioni bancarie e criptovalute su dispositivi mobili Android. Android Banker. Come funziona questo Trojan Android? Simile ad altri malware, si camuffa da applicazione mobile Adobe Flash Player su app store di terze parti …

BYOD & Cloud, come difendersi?

BYOD & Cloud, amici o nemici? C’è stato un periodo in cui il mondo IT viveva quasi nell’ombra, era considerato poco più che un pezzo di ferro con qualche riga di codice. I CIO potevano dormire sonni tranquilli e aspettarsi che le loro reti e infrastrutture IT fossero ragionevolmente sicure e al riparo anche da nemici determinati. Oggi, con la …

Malvertising e Mobile Malware sono in aumento

Mobile Malware e Malvertising sono in aumento Nel mese di marzo, gli hacker hanno infettato mediante malvertising, circa 300 siti in Olanda. Ma questa è solo una piccola parte degli attacchi che giornalmente vengono lanciati ai danni dei frequentatori del web. Il malvertising è in crescita e tra le vittime note abbiamo anche importanti realtà come BBC, New York Times, …

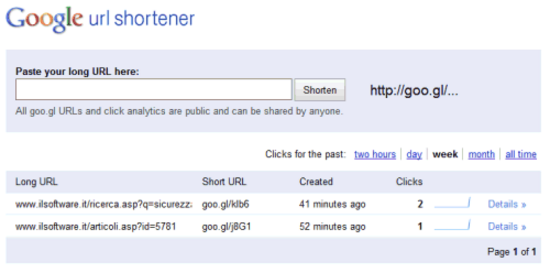

Microsoft – Google, allerta Url

Utili ma pericolosi. È questo il giudizio finale espresso da un team internazionale di ricerca per quanto riguarda i servizi di accorciamento url, attualmente molto diffusi in Rete e impiegati da una categoria molto ampia di utenti, che spazia dalla tipologia office al Byod. Secondo gli esami svolti dai tecnici di cyber security, infatti, gli url accorciati generati attraverso gli …

Canale Sicurezza è il blog di approfondimento sulle tematiche di sicurezza informatica di Bludis S.r.l.

Pensato e strutturato come servizio e strumento per mantenere sempre aggiornati gli utenti sia professionali che domestici sulle ultime novità.

Canale Sicurezza è il blog di approfondimento sulle tematiche di sicurezza informatica di Bludis S.r.l.

Pensato e strutturato come servizio e strumento per mantenere sempre aggiornati gli utenti sia professionali che domestici sulle ultime novità.