Un programma efficace contro le minacce interne è una parte fondamentale di qualsiasi moderna strategia di sicurezza informatica. Disporre di controlli per rilevare, scoraggiare e rispondere agli attacchi interni è necessario affinché l’azienda possa proteggere i propri dati sensibili. È inoltre richiesto da numerose normative, standard e leggi IT. Un programma contro le minacce interne migliora la strategia complessiva di sicurezza informatica. Supporta i software di conformità NISPOM, NIST SP 800-53, HIPAA e PCI DSS. Vedremo qui i principali requisiti del programma contro le minacce interne e condivideremo consigli su come costruire un programma contro i rischi interni.

Cos’è un insider threat program.

La creazione di un efficace programma aziendale contro le minacce interne aiuta a rilevare le minacce interne, prevenirle e mitigarne le conseguenze. È un gruppo coordinato di capacità sotto gestione centralizzata organizzato per rilevare e prevenire la divulgazione non autorizzata di informazioni sensibili. Questo secondo la pubblicazione speciale 800-53 del National Institute of Standards and Technology (NIST). Viene spesso chiamato anche insider threat management program/framework. Quali funzioni mirano a svolgere i programmi di minacce interne? Possono aiutare le aziende a rilevare le minacce interne, rispondere ad esse, rimediare alle conseguenze e migliorare la consapevolezza delle minacce interne. Prima di entrare nei dettagli, esaminiamo perché vale la pena investire tempo e denaro in un programma del genere.

Vantaggi di un insider threat program.

Gli aggressori esterni e opportunistici sono considerati le principali fonti di violazioni della sicurezza informatic. Ci sono molte ragioni per cui una minaccia interna è ancora più pericolosa e difficile da rilevare. Gli interni conoscono le reti, i processi e le misure di sicurezza, possono fare di nascosto qualsiasi attività dannosa. Gli addetti ai lavori conoscono i dati preziosi e dove si trovano. Possono facilmente avviare una violazione dei dati. Gli addetti ai lavori hanno un accesso legittimo, il che rende difficile distinguere tra attività normali e dannose. A causa di questi fattori, gli attacchi interni possono persistere per anni, facendo lievitare a dismisura i costi di bonifica. Il 2022 Cost of Insider Threats Global Report del Ponemon Institute afferma che il costo medio annuo totale di un incidente legato a insider nel 2021 è stato di quasi 4 milioni di dollari in più rispetto al 2019. Nel 2021, inoltre, ci sono voluti otto giorni in più per contenere una minaccia interna media rispetto al 2019.

Minacce Interne. I costi.

Le minacce interne stanno innegabilmente diventando più costose e difficili da rilevare. Stabilire un programma contro le minacce interne è fondamentale e offre molti vantaggi.

- Rilevamento precoce delle minacce interne. Un programma per le minacce interne aiuta a individuare gli indicatori delle minacce informatiche prima che causino danni all’azienda.

- Conformità a standard, leggi e regolament. Un programma contro le minacce interne aiuta a superare i controlli di conformità e dimostrare il rispetto di SOX, HIPAA, PCI DSS e altri requisiti di conformità IT.

- Risposta rapida ed efficiente agli attacchi interni. Un programma sulle minacce interne delinea in modo approfondito procedure, strumenti e personale necessari per mitigare una minaccia. Armati di una linea d’azione chiara, i dipendenti possono gestire tempestivamente un incidente di sicurezza informatica.

- Costi ridotti di un attacco interno. Un programma di minacce interne massimizza le possibilità di scoraggiare rapidamente un attacco, riducendo quindi al minimo il danno che un interno può causare.

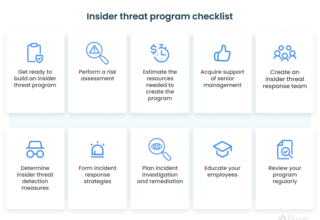

Nella prossima puntata vedremo quali sono i 10 steps per sviluppare un insider threat program e come la soluzione Ekran ti aiuta! Per approfondire: https://www.ekransystem.com/en/blog/insider-threat-program

Ekran, come piattaforma di Insider Threat Management, può aiutare le aziende ad implementare la maggior parte dei requisiti della normativa NIS2.

Ne parleremo nel Webinar del 14 maggio alle ore 11:00!

E contattaci per avere maggiori informazioni. Chiama lo 0643230077 o invia una e-mail a sales@bludis.it

Canale Sicurezza è il blog di approfondimento sulle tematiche di sicurezza informatica di Bludis S.r.l.

Pensato e strutturato come servizio e strumento per mantenere sempre aggiornati gli utenti sia professionali che domestici sulle ultime novità.

Canale Sicurezza è il blog di approfondimento sulle tematiche di sicurezza informatica di Bludis S.r.l.

Pensato e strutturato come servizio e strumento per mantenere sempre aggiornati gli utenti sia professionali che domestici sulle ultime novità.