VPN to ZTNA. Perché?

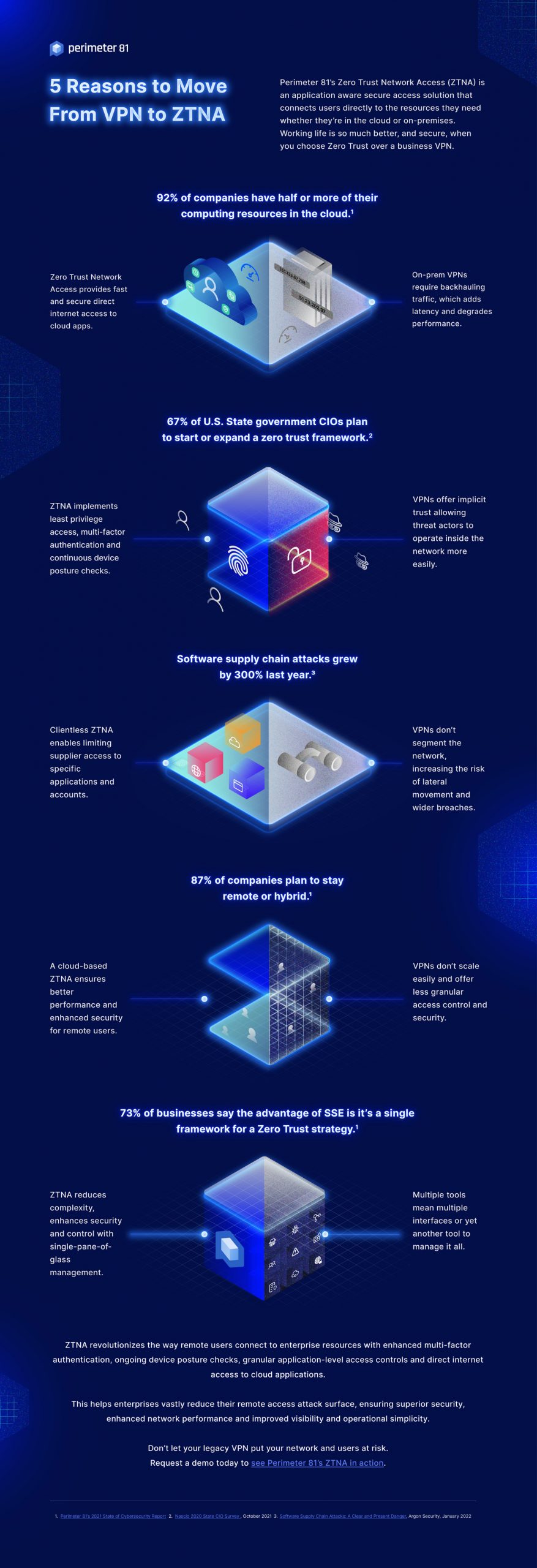

Sempre più aziende si orientano verso il lavoro ibrido. Le soluzioni VPN tradizionali faticano a risolvere le sfide legate alla protezione dell’accesso remoto dentro e fuori l’ufficio. Con Zero Trust Network Access, le aziende possono utilizzare l’accesso con privilegi minimi. Ciò consente ai dipendenti di raggiungere solo le risorse di cui hanno bisogno. Limita la superficie di attacco e protegge la rete aziendale dalle vulnerabilità.

VPN to ZTNA. Perimeter 81.

E’ la rivoluzionaria piattaforma di Zero Trust Network Access per ambienti di lavoro ibrido. Semplifica l’accesso e migliora la sicurezza delle reti locali, delle infrastrutture cloud e delle applicazioni con Perimeter 81, la piattaforma centralizzata che ridefinisce le modalità di accesso sicuro alla rete aziendale, riducendo la superficie di attacco e rivoluzionando il modo in cui proteggi dati, risorse e utenti con una soluzione progettata in ottica Zero Trust Network Access. Con la soluzione ZTNA di Perimeter 81, puoi implementare senza problemi l’accesso remoto sicuro attraverso la tua rete senza i problemi di una VPN aziendale.

Perimeter 81 consente di monitorare e proteggere completamente le risorse più preziose della tua organizzazione da un’unica dashboard.

Perimeter 81 aderisce ai più elevati standard e obblighi di conformità:

- Certificato SOC 2 Tipo 2

- Compliance GDPR, HIPAA, CCPA

- Conforme ISO 27001 & 27002

Consulta la nostra pagina https://www.bludis.it/p/perimeter81/ e per maggiori informazioni contattaci. Chiama lo 0643230077 o invia una e-mail a sales@bludis.it

Canale Sicurezza è il blog di approfondimento sulle tematiche di sicurezza informatica di Bludis S.r.l.

Pensato e strutturato come servizio e strumento per mantenere sempre aggiornati gli utenti sia professionali che domestici sulle ultime novità.

Canale Sicurezza è il blog di approfondimento sulle tematiche di sicurezza informatica di Bludis S.r.l.

Pensato e strutturato come servizio e strumento per mantenere sempre aggiornati gli utenti sia professionali che domestici sulle ultime novità.