ThreatInsight. Last step!

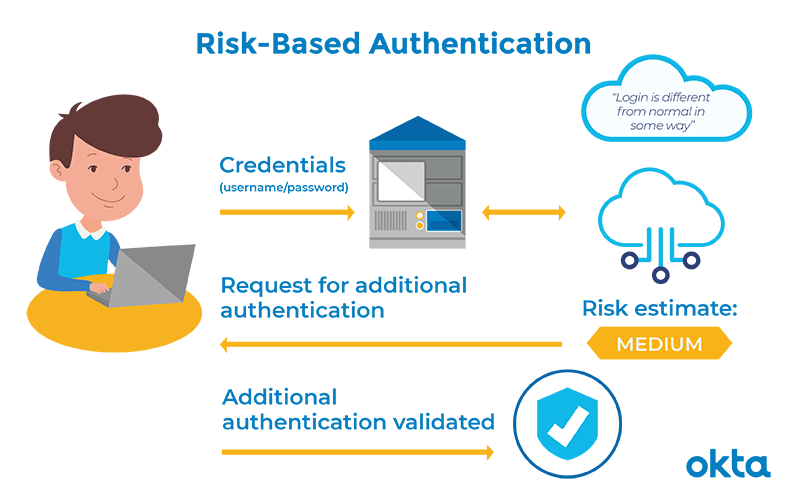

Okta ThreatInsight è una funzionalità di sicurezza predefinita disponibile per ogni cliente Okta. Progettata per rilevare e bloccare attacchi high-volume basati su credenziali che prendono di mira gli endpoint. Usa euristica e apprendimento automatico per riconoscere la diffusione di password comuni, credential stuffing e brute-force attacks. Sfrutta l’effetto di rete dei molti milioni di richieste di autenticazione fatte a migliaia di organizzazioni Okta in un dato giorno per fornire valuta alla reputazione di un dato IP. La funzionalità offre una base di sicurezza per tutti i clienti Okta, con una configurazione minima richiesta.

ThreatInsight. Come fare.

Un amministratore di Okta seleziona la modalità di applicazione nella Okta Admin Console per negare automaticamente le richieste identificate come dannose durante la preautenticazione. Oppure la modalità di controllo per contrassegnare la richiesta dannosa con un punteggio di rischio più elevato durante l’autenticazione o per generare avvisi nel tuo SIEM/SOAR.

ThreatInsight. Security.

Okta Identity Cloud può valutare tutto questo contesto da un unico punto e da un’intuitiva console di amministrazione. Ma consideriamo anche la sicurezza zero trust come uno “sport di squadra”. Okta vincola deliberatamente la nostra valutazione della reputazione IP ai comportamenti osservati in Okta Identity Cloud e all’intelligence che consumiamo da partner fidati. Si avrà una comprensione migliore dei modelli di utilizzo del cloud e dei dati, incluso l’uso di Okta.

ThreatInsight. API Okta Risk Events.

L’API Okta Risk Events offre la possibilità di acquisire segnali da altre fonti di dati sui rischi. Fornitori di servizi di rete con visibilità più ampia, partner che valutano il rischio su un’intera rete di distribuzione dei contenuti, fornitori specializzati di servizi di gestione dei bot o dati raccolti dai clienti stessi. Questi possono aumentare le capacità native di Okta e fornire ai clienti un insieme più ampio di dati da cui valutare il rischio di una determinata richiesta. Questo approccio aperto e neutrale, le partnership con altri fornitori di prim’ordine, offrono la migliore opportunità per fornire agli utenti un accesso senza attriti alle applicazioni e ai dati utilizzando un modello di privilegio minimo per le identità degli utenti e della rete.

Consulta la nostra pagina https://www.bludis.it/okta/ e se hai bisogno di informazioni chiamaci allo 0643230077 o invia una e-mail a sales@bludis.it

Canale Sicurezza è il blog di approfondimento sulle tematiche di sicurezza informatica di Bludis S.r.l.

Pensato e strutturato come servizio e strumento per mantenere sempre aggiornati gli utenti sia professionali che domestici sulle ultime novità.

Canale Sicurezza è il blog di approfondimento sulle tematiche di sicurezza informatica di Bludis S.r.l.

Pensato e strutturato come servizio e strumento per mantenere sempre aggiornati gli utenti sia professionali che domestici sulle ultime novità.