Nuovi dipendenti. Mettili alla prova!

Come eliminare potenziali rischi prima che un nuovo dipendente inizi a lavorare nella tua azienda? Le risorse umane dovrebbero controllare il background e le competenze di sicurezza dei candidati prima di assumerli. I controlli dei precedenti aiutano a garantire che un candidato abbia le carte in regola per avere successo nel lavoro. Possono anche filtrare le persone che potrebbero agire in modo fraudolento o sconsiderato sul posto di lavoro. Considera quanto segue durante lo screening dei candidati:

È importante testare la consapevolezza generale della sicurezza informatica del futuro dipendente. Non dovresti necessariamente evitare di assumere persone con scarse conoscenze di sicurezza. Testando però le conoscenze saprai su cosa concentrarti quando istruisci i nuovi assunti sulle pratiche di sicurezza informatica aziendali.

Onboarding process.

I primi giorni in azienda sono i più impegnativi per i nuovi arrivati. È fondamentale fornirgli tempo e risorse sufficienti per padroneggiare i requisiti di sicurezza informatica abbastanza bene da evitare errori involontari. Considera l’inclusione di tutte le regole di sicurezza informatica nella tua politica di onboarding. Rendi prioritario il dipartimento delle risorse umane per garantire che i nuovi dipendenti osservino quanto segue.

Cybersecurity policies.

Introducendo i nuovi assunti alle politiche e alle linee guida sulla sicurezza delle informazioni pertinenti, fornirai loro una comprensione degli obiettivi e delle procedure di sicurezza aziendali. I dipendenti sapranno quale comportamento ti aspetti da loro fin dall’inizio.

Cybersecurity training.

Ampia formazione sulla consapevolezza informatica. È un passaggio chiave per promuovere la cultura della sicurezza informatica sul posto di lavoro. La formazione crea sane abitudini di sicurezza informatica tra i nuovi dipendenti. Insegna loro a rilevare vari tipi di attacchi e fornisce esempi reali di incident di sicurezza informatica.

Important documentation.

È essenziale che i nuovi dipendenti prendano tempo per leggere e firmare documenti come accordi di non divulgazione e contratti di lavoro che aiutano a garantire la sicurezza dei dati e ad aumentare la responsabilità.

Remote access.

Il telelavoro moltiplica i rischi derivanti dai nuovi arrivati. Gli ambienti di lavoro remoti espandono la superficie di attacco. L’articolo di Gartner sulle sette principali tendenze della sicurezza informatica afferma che il 60% dei lavoratori è in remoto e almeno il 18% non tornerà in ufficio a partire dal 2022. Potresti voler fornire ai telelavoratori ulteriore aiuto e guida per proteggere l’ambiente di lavoro remoto. Considera la standardizzazione e descrizione degli standard di sicurezza per il lavoro remoto in una politica di accesso remoto. Definisci tutte le procedure di sicurezza per l’accesso ai dati aziendali tramite reti remote, VPN e altri mezzi. Fornisci un elenco di cosa dovrebbero fare per proteggere l’ambiente di lavoro remoto. Assicurati di coprire l’uso di:

Monitor and record.

È piuttosto difficile rilevare le azioni dannose dei nuovi assunti. Di solito sono mascherate tra le mansioni quotidiane. Anche se scoperti, i nuovi dipendenti possono giustificare il loro comportamento sospetto come mancanza di esperienza. Un software dedicato per monitorare l’attività dei dipendenti aiuta a individuare azioni sospette o rilevare comportamenti negligenti di insider non intenzionali. Potendo monitorare i nuovi dipendenti, concentrati sul rilevamento di tracce di attività dannose in azienda. Gli indicatori includono quanto segue:

- Mancato rispetto degli orari di lavoro

- Uso improprio delle risorse aziendali

- Creazione di account backdoor

- Installazione di app o malware non autorizzati

- Disattivazione dei log di sistema

- Modifica delle configurazioni di sicurezza di macchine e sistemi aziendali

- Download di grandi quantità di dati aziendali

- Invio di dati sensibili a indirizzi e-mail non aziendali

Uno strumento di monitoraggio dei dipendenti deve poter: registrare, rilevare automaticamente e avvisarti di segnali di comportamento dannoso.

Accesso ai dati sensibili.

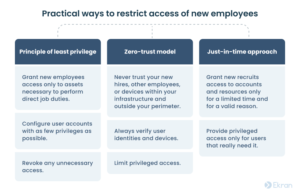

I nuovi dipendenti non dovrebbero essere considerati affidabili tanto quanto lo sono i lavoratori comprovati. Dare ai nuovi assunti pieno accesso all’infrastruttura non è la strategia migliore per proteggere i dati della tua azienda. Come ridurre al minimo il rischio di minacce interne da parte del nuovo personale? Limitando l’accesso alle risorse critiche e fornendo l’accesso secondo necessità. Il principio del privilegio minimo, il modello zero-trust e l’approccio just-in-time alla gestione degli accessi possono essere utili:

L’implementazione di questi principi consente di fornire ai dipendenti l’accesso di cui hanno bisogno limitando la potenziale superficie di attacco.

Approfondiremo altri steps nel prossimo articolo. Se vuoi approfondire https://www.bludis.it/p/ekran-system/ e per maggiori informazioni contattaci. Chiama lo 0643230077 o invia una e-mail a sales@bludis.it

Canale Sicurezza è il blog di approfondimento sulle tematiche di sicurezza informatica di Bludis S.r.l.

Pensato e strutturato come servizio e strumento per mantenere sempre aggiornati gli utenti sia professionali che domestici sulle ultime novità.

Canale Sicurezza è il blog di approfondimento sulle tematiche di sicurezza informatica di Bludis S.r.l.

Pensato e strutturato come servizio e strumento per mantenere sempre aggiornati gli utenti sia professionali che domestici sulle ultime novità.