Insider Threat Monitoring: difendi la tua azienda dalle minacce interne.

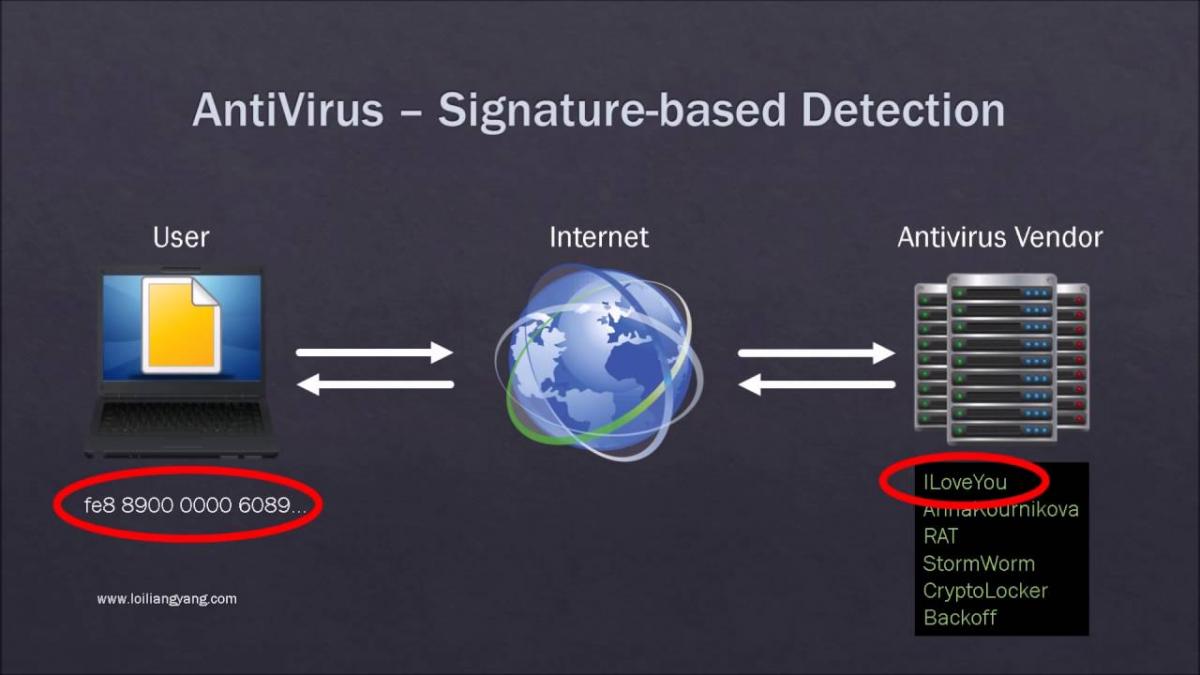

EDR sta per Endpoint Detection & Response. Questi strumenti sono soluzioni di sicurezza progettate per aiutare gli addetti ai lavori a individuare attività sospette sugli endpoints, comprendere la catena degli attacchi e consentire agli amministratori di rispondere in modo appropriato. Per apprezzare veramente il valore di un sistema EDR è necessario capire come l’antivirus tradizionale cerca e individua le minacce. Gli strumenti antivirus eliminano i virus noti con una firma che identifica in modo univoco un virus specifico. Quindi, quando si esegue la scansione di un sistema, il software cercherà un metodo per individuare e rimuovere queste minacce.

Il problema di questa metodologia è che i virus sono morfologici e vengono creati ogni giorno. L’antivirus tradizionale si basa sul suo tradizionale database di firme lasciando i sistemi endpoint scoperti alle minacce zero day non ancora identificate. I tools EDR mirano proprio a fornire strumenti per individuare e risolvere queste minacce emergenti.

Tools EDR

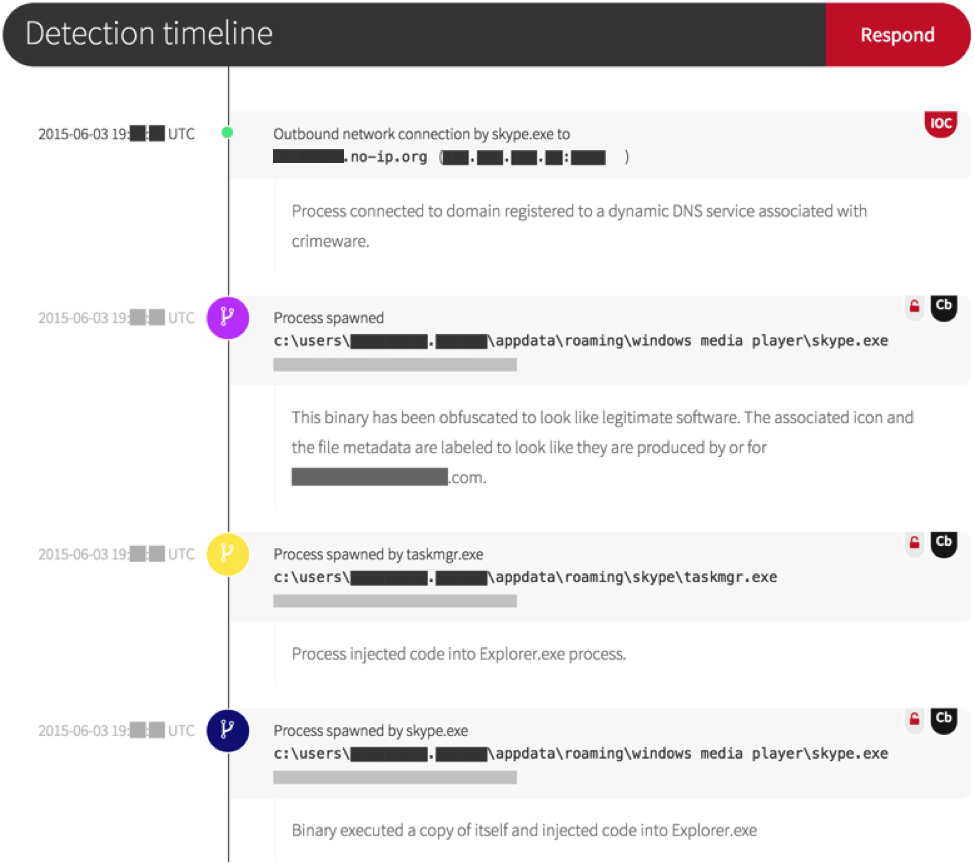

I tools EDR fanno un monitoraggio costante degli endpoints rilevando ogni variazione tecnica che avviene a livello di sistema. Forniscono agli amministratori un quadro completo di quello che sta accadendo permettendo di creare le giuste strategie di risposta ad un eventuale attacco. Come si vede nella figura seguente, le informazioni fornite nell’EDR detection timeline, sono focalizzate su una serie di dati di sistema che mettono in evidenza un root kit installato su un endpoint e camuffato da “software legittimo”:

ObserveIT

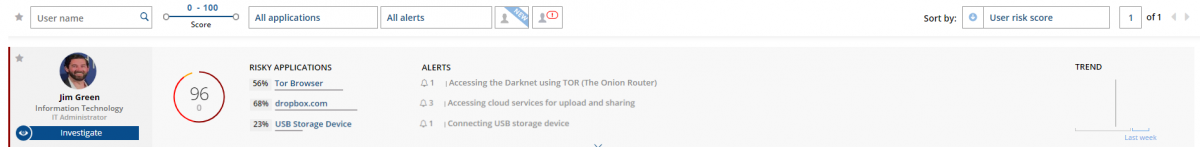

ObserveIT utilizza un approccio simile per rilevare un insider threat. Il software individua prima di tutto gli indicatori comuni di insider threat come data exfiltration, privilege escalation o comportamenti negligenti su un endpoint:

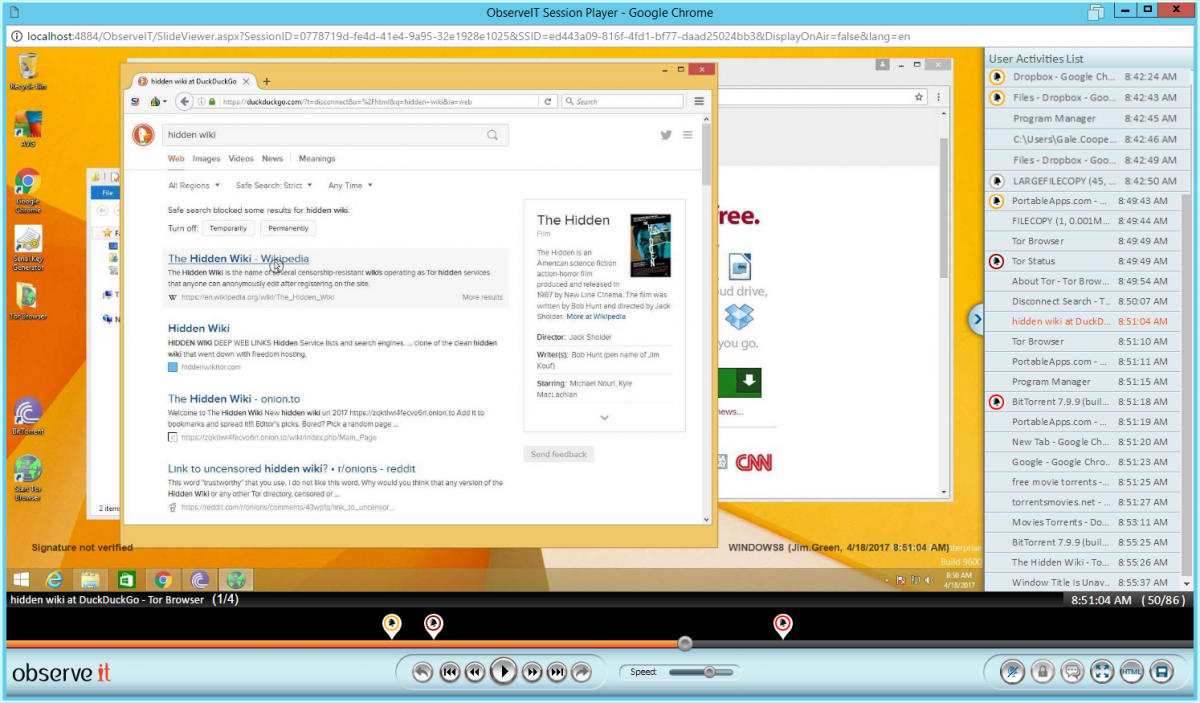

Fornisce successivamente informazioni dettagliate sull’accaduto affinchè gli amministratori possano prendere provvedimenti:

In questo caso si vede come un utente, bypassando i controlli di sicurezza, collega una unità USB copiando grandi quantità di dati aziendali su un account personale dropbox e naviga incautamente nel web utilizzando il laptop aziendale. Analizzando l’attività dell’utente, ObserveIT si concentra sulla radice dell’insider threat.

Se ti interessa avere maggiori informazioni su ObserveIT puoi consultare il nostro sito web http://www.bludis.it/p/observeit/ oppure contattare gli specialisti Bludis allo 0643230077 o inviando una e-mail a sales@bludis.it

Canale Sicurezza è il blog di approfondimento sulle tematiche di sicurezza informatica di Bludis S.r.l.

Pensato e strutturato come servizio e strumento per mantenere sempre aggiornati gli utenti sia professionali che domestici sulle ultime novità.

Canale Sicurezza è il blog di approfondimento sulle tematiche di sicurezza informatica di Bludis S.r.l.

Pensato e strutturato come servizio e strumento per mantenere sempre aggiornati gli utenti sia professionali che domestici sulle ultime novità.