ObserveIT vs Citrix Session Recording

La sfida più grande che ogni azienda affronta al giorno d’oggi è con le persone. Il tuo asset più importante è anche il tuo più grande rischio. È importante per i team di sicurezza e IT di sfruttare gli strumenti di monitoraggio delle attività degli utenti per aiutare a combattere le minacce interne, a superare i limiti di conformità e arrestare le perdite di dati. Citrix Session Recording e ObserveIT offrono la possibilità di catturare e monitorare l’attività degli utenti. Citrix Session Recording è una funzionalità premium per Citrix Platinum Edition, mentre ObserveIT è una soluzione di Insider Threat Monitoring and Prevention. Il set di funzionalità messo a disposizione da ObserveIT offre non solo la possibilità di catturare le sessioni dell’utente, ma consente anche alle squadre di sicurezza e IT di individuare rapidamente i comportamenti rilevanti, di tenere conto di tutte le attività degli utenti all’interno di Citrix XenApp e XenDesktop e rispondere efficacemente. Metteremo in evidenza in 10 punti come ObserveIT va oltre le funzionalità messe a disposizione da Citrix’s session recorder.

- Platform Coverage and Deployment Flexibility.

L’architettura di ObserveIT è progettata tenendo a mente la massima densità di utenti. Una distribuzione standard richiede ore, gli agents locali hanno un impatto minimo di circa l’1% sull’utilizzo della CPU (0% quando gli utenti sono inattivi) e viene impiegato meno del 50% dello spazio di archiviazione rispetto a Citrix Session Recorder. Gli agents di ObserveIT supportano tutte le versioni di Windows, 30 versioni di Unix/Linux, MAC, Citrix e sono distribuibili in AWS o per macchine AWS.

- Detailed Capture of Every User Action

Invece di basic session recording,

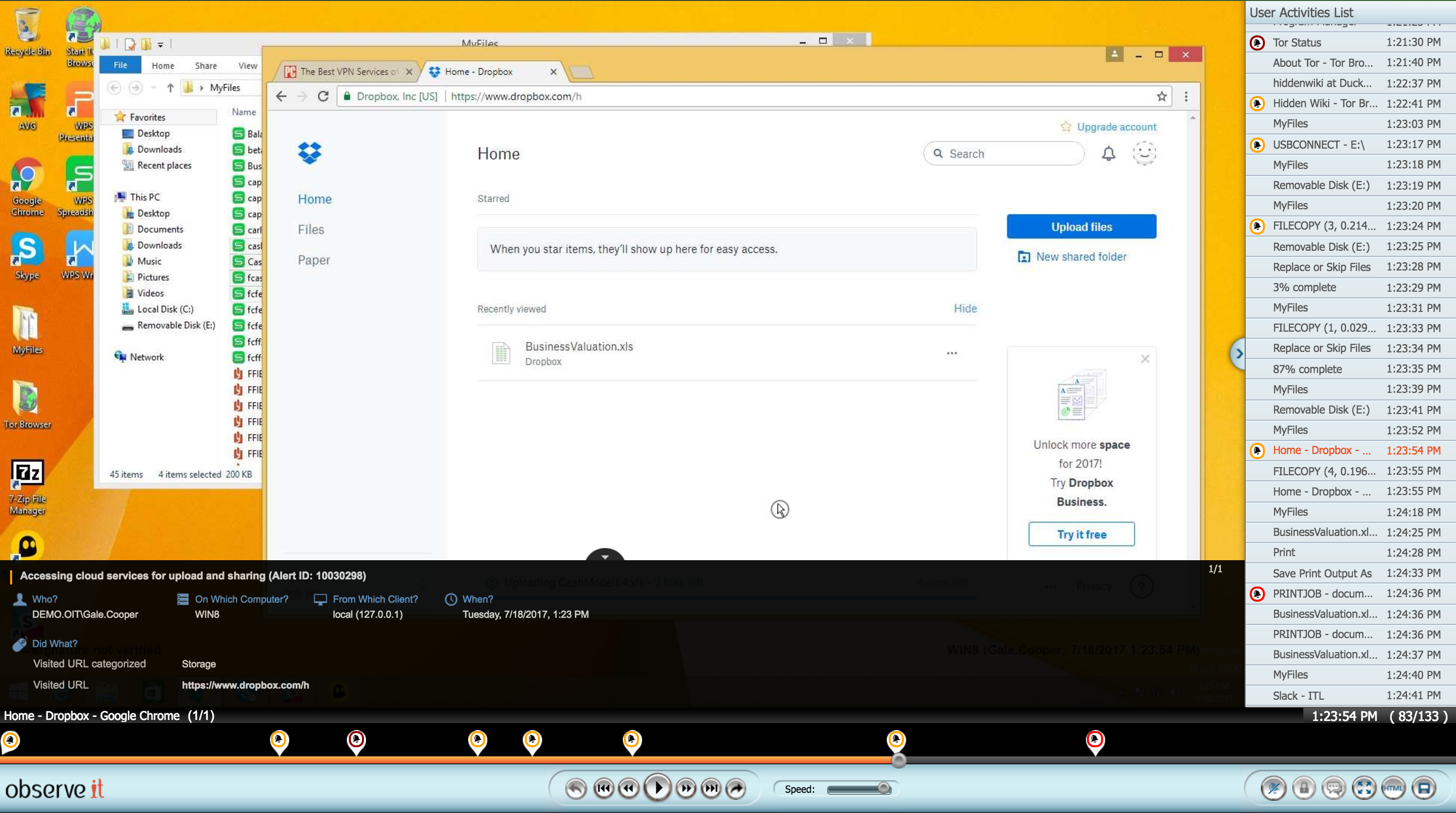

ObserveIT raccoglie logs dettagliati con un focus specifico all’attività degli utenti. Tutte queste attività (in sessioni di Windows e Linux) vengono acquisite e indicizzate con video e metadati dettagliati mostrando esattamente ciò che l’utente stava facendo. La funzione di monitoraggio dell’attività utente di ObserveIT offre anche una potente ricerca basata su parole chiave di tutti i dati raccolti. Tutti i metadati indicizzati possono essere consultati in uno storico e gli amministratori possono osservare in remoto le sessioni degli utenti in tempo reale. Administrators, responsabili della sicurezza e auditors possono cercare rapidamente azieoni specifiche dell’utente come:

- Application & Process Names

- Accessi a Files e Folders

- Titles of Windows Opened

- Accessi a URLs via Browsers

- Key Logging

- Commands and Scripts Run

- File Copies, Print-jobs, USB Insertions, and more

Il risultato di ogni ricerca è collegato direttamente alla porzione del video in cui si è verificata l’azione, rendendo incredibilmente facile trovare l’esatto momento in cui è stata eseguita una particolare azione tra migliaia di ore di attività utente.

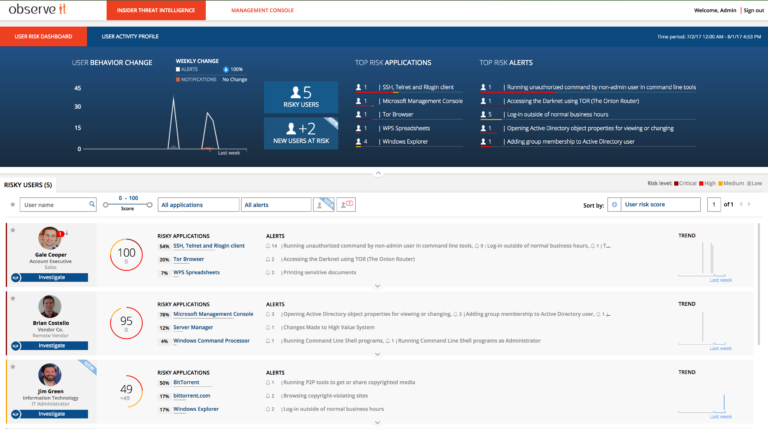

- Advanced Insider Threat Detection

ObserveIT ha studiato attentamente con esperti del settore per calibrare attentamente le regole che forniscono poi informazioni sugli insider threat. Questi alerts consistono in un warning system per affrontare scenari quali:

- Data Exfiltration

- Privilege Escalation

- Accessi non autorizzati

- Utilizzo di applicazioni non autorizzate

- Configuraziioni errate

- Azioni malevole

- User Activity Analytics

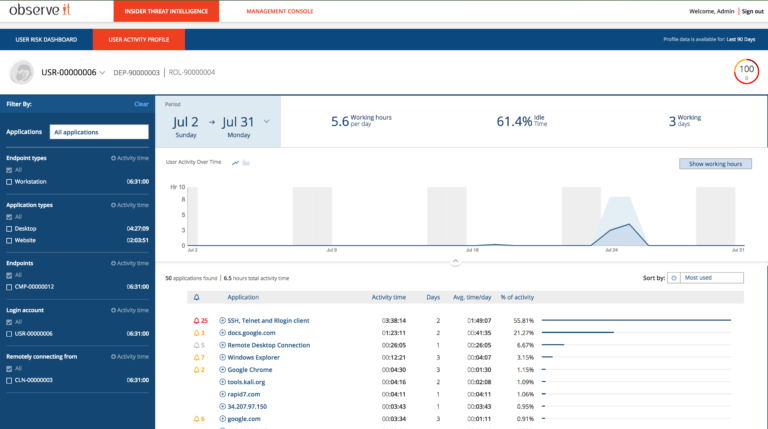

ObserveIT acquisisce dati dettagliati sulle attività della sessione e visualizza le informazioni in un activity profile.

Amministratori, auditors e responsabili della sicurezza IT possono facilmente visualizzare una base di attività e avere un rapido accesso e reportistica a:

- Nome di applicazioni in uso

- Titles of Windows Opened

- Accounts utilizzati

- System Access

- Accesso agli URLs

- Alerts Generati

- Timestamps

- Identify Users Logging in Via Shared Accounts

ObserveIT include una funzione di “identificazione secondaria” che identifica in modo univoco ogni utente effettivo, anche quando si utilizzano account condivisi. Ad esempio account administrators, root e account di servizio generici. Dopo aver effettuato l’accesso a un server che utilizza un account condiviso, l’utente deve immettere le proprie credenziali personali che vengono quindi registrate insieme all’accesso dell’account condiviso. Questa funzionalità di identificazione secondaria contribuisce a contestualizzare l’utente conferendo la stessa responsabilità e trasparenza a tutte le sessioni di accesso condivise su account utilizzando esclusivamente active directory.

Questi sono i primi cinque punti in cui vediamo come ObserveIT affronta il problema delle minacce provenienti dall’interno «Insider Threat». Nella prossima puntata vi forniremo altri dettagli molto interessanti. Se nel frattempo volete avere maggiori informazioni potete visitare il nostro sito web http://www.bludis.it/p/observeit/ o contattare gli specialisti Bludis sulla sicurezza allo 0643230077 o inviando una e-mail a sales@bludis.it

Canale Sicurezza è il blog di approfondimento sulle tematiche di sicurezza informatica di Bludis S.r.l.

Pensato e strutturato come servizio e strumento per mantenere sempre aggiornati gli utenti sia professionali che domestici sulle ultime novità.

Canale Sicurezza è il blog di approfondimento sulle tematiche di sicurezza informatica di Bludis S.r.l.

Pensato e strutturato come servizio e strumento per mantenere sempre aggiornati gli utenti sia professionali che domestici sulle ultime novità.